LLMs scheitern an einfacher Aufgabe: Abgleich von HTML5-Elementen und TLDs

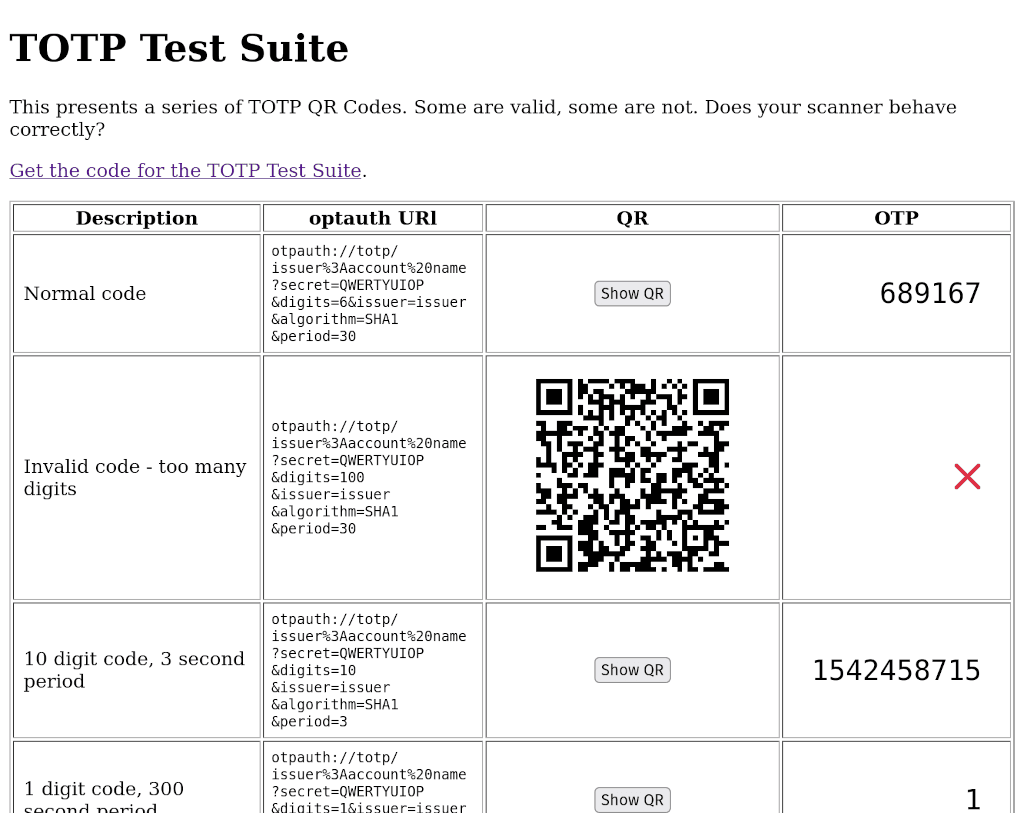

Der Autor testete drei kommerziell erhältliche LLMs bei einer scheinbar einfachen Aufgabe: die Identifizierung von Top-Level-Domains (TLDs), die Namen mit gültigen HTML5-Elementen teilen. Die Ergebnisse waren enttäuschend, wobei alle drei Modelle ungenaue oder unvollständige Ergebnisse lieferten, was die Grenzen aktueller LLMs selbst bei Aufgaben aufzeigt, die grundlegende Vergleichsfähigkeiten erfordern. Die Genauigkeit scheint stark von der Vertrautheit des Benutzers mit dem Thema abzuhängen.

Mehr lesen